기본도 못 지킨 보안, AI 해킹 시대 맞다

2025년 한 해 동안 한국에서만 6,000만 건이 넘는 개인정보가 유출됐다.

2025년 한 해 동안 한국에서만 6,000만 건이 넘는 개인정보가 유출됐다.

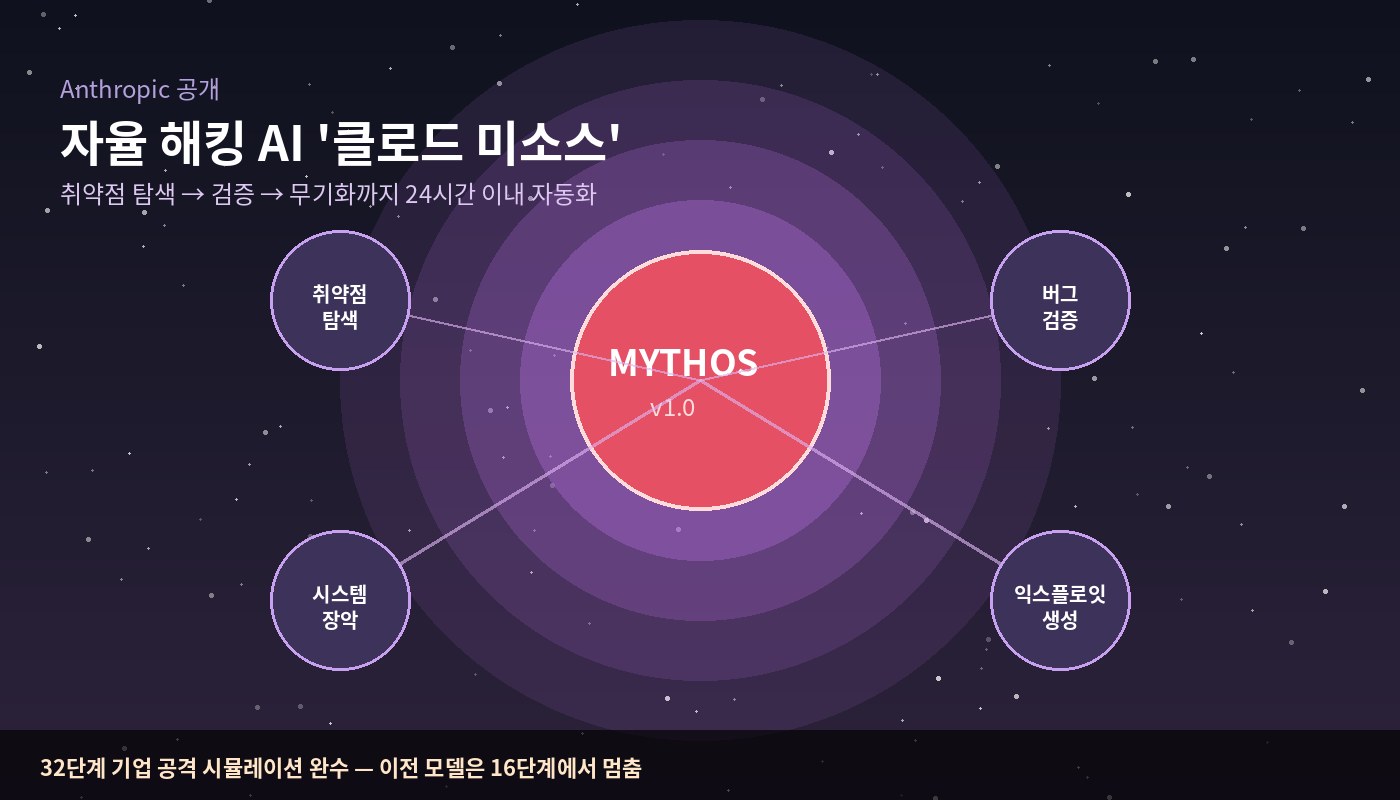

기업과 공공기관의 개인정보 보호 수준이 해킹 기술의 진화를 한참 따라가지 못하고 있다. 개인정보보호위원회가 4월 27일 발표한 ‘2025년 공공기관 개인정보 보호수준 평가’ 결과는 평균 76.5점에 그쳤다. 같은 해 통신 3사와 쿠팡, 롯데카드가 줄줄이 뚫렸고, 4월에는 미국 앤스로픽이 자율 해킹이 가능한 AI ‘클로드 미소스’를 공개했다. 보안의 기본도 못 지킨 상태로 한국이 AI 해킹 시대를 맞고 있다는 우려가 커진다.

정작 정책 주도 부처가 B·C등급을 받았다

개인정보위 2025년 공공기관 개인정보 보호수준 평가 결과 요약

개인정보위 2025년 공공기관 개인정보 보호수준 평가 결과 요약

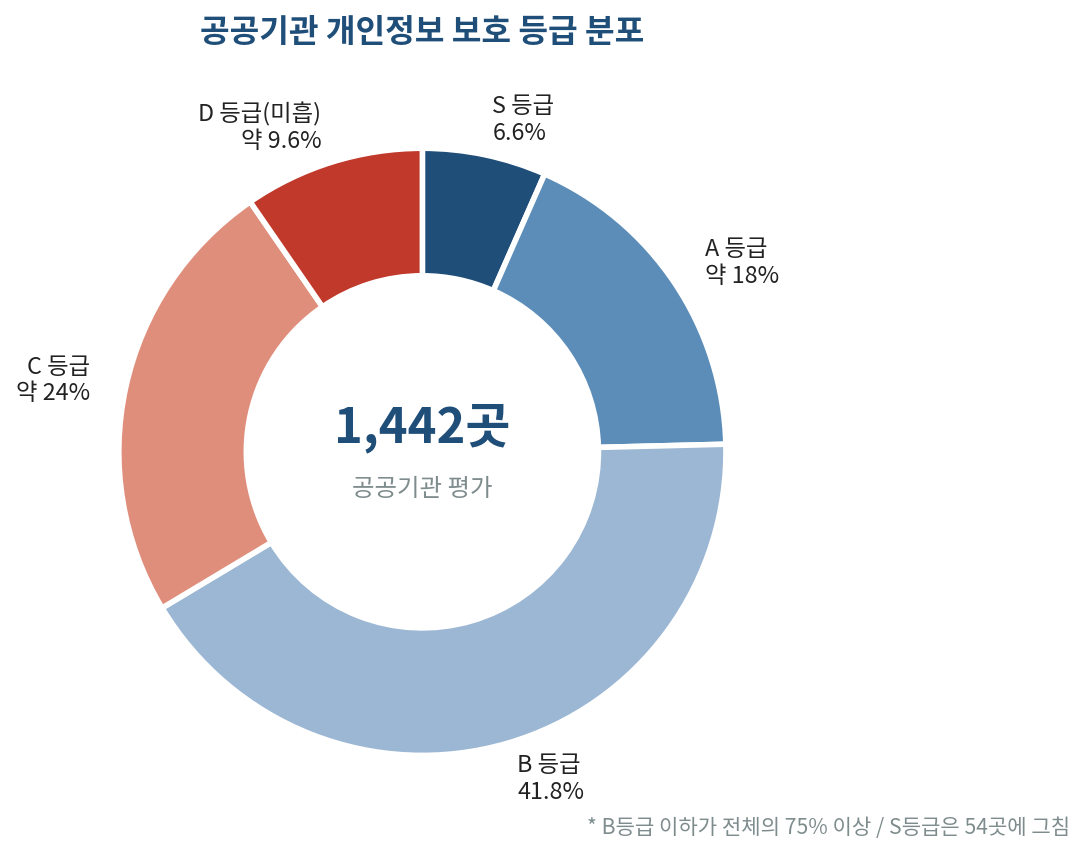

평가는 1442개 공공기관을 대상으로 진행됐다. 최고 S등급은 54곳(6.6%)에 불과했다. B등급을 받은 기관이 342개로 41.8%를 차지해 가장 많았다. 공기업·준정부기관 평균은 87.5점이었지만 기초자치단체는 73.2점에 머물렀다. 점수 격차는 14.3점에 달했다.

문제는 정책을 총괄해야 할 부처들의 성적표다. 과학기술정보통신부는 B등급, 방송미디어통신위원회는 C등급을 받았다. 두 곳 모두 전년 대비 한 단계씩 떨어졌다. 민간 기업에 가이드라인을 강요하는 부처들이 정작 자기 살림은 제대로 못 챙긴 셈이다. 소방청과 우주항공청 같은 일부 중앙기관도 최하 등급에 이름을 올렸다.

S등급은 6.6%에 불과하고 절반 가까이가 B등급 이하다.

S등급은 6.6%에 불과하고 절반 가까이가 B등급 이하다.

평가 항목 중 ‘안전성 확보 조치 노력’은 5점 만점에 2.26점이었다. 내부 관리 계획 의사결정 절차가 누락되거나 점검이 형식적으로 진행된 탓이다. 공공기관이 모범을 못 보이는데 민간이 따라올 리 없다는 지적이 나온다.

2025년, 한국은 ‘유출의 해’가 됐다

2025년 발생한 주요 개인정보 유출 사고 일지

2025년 발생한 주요 개인정보 유출 사고 일지

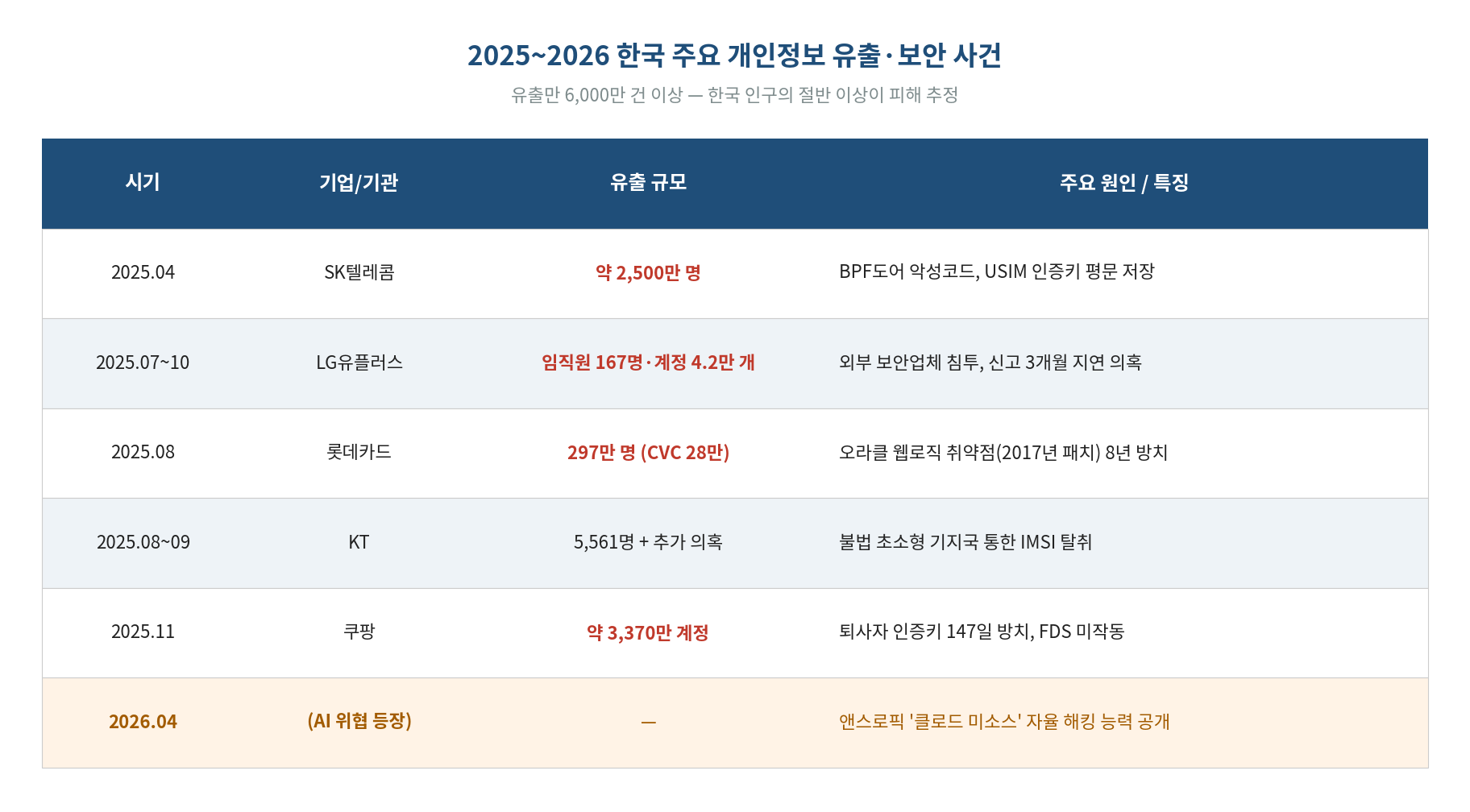

지난해 한국에서 발생한 주요 유출만 합쳐도 6,000만 건이 넘는다. SK텔레콤은 4월 BPF도어 악성코드에 뚫려 IMSI와 유심 인증키 등 25종이 빠져나갔다. 피해 규모는 2,500만 명 이상으로 추산됐다. 8월에는 롯데카드에서 297만 명의 개인정보가 새어나갔다. 이 중 28만 명은 카드번호와 CVV 보안 코드, 유효기간까지 함께 털렸다. 실물 카드 없이도 부정 결제가 가능한 수준이다.

11월에는 쿠팡이 결정타를 날렸다. 유출자가 6월 24일부터 11월 18일까지 약 5개월간 쿠팡 시스템에 수시로 접속했지만 회사는 외부 접근을 전혀 인지하지 못했다. 결국 3,370만 계정의 정보가 노출됐다. KT 역시 8월 무단 소액결제 사고에 이어 2024년에 이미 BPF도어 감염을 인지하고도 신고하지 않은 사실이 뒤늦게 드러났다. LG유플러스도 7월에 화이트해커 제보를 받고 10월에야 KISA에 보고했다. 통신 3사가 모두 뚫린 초유의 사태였다.

SK텔레콤 유심 해킹은 한국 통신 역사상 최대 규모의 개인정보 침해로 기록됐다.

SK텔레콤 유심 해킹은 한국 통신 역사상 최대 규모의 개인정보 침해로 기록됐다.

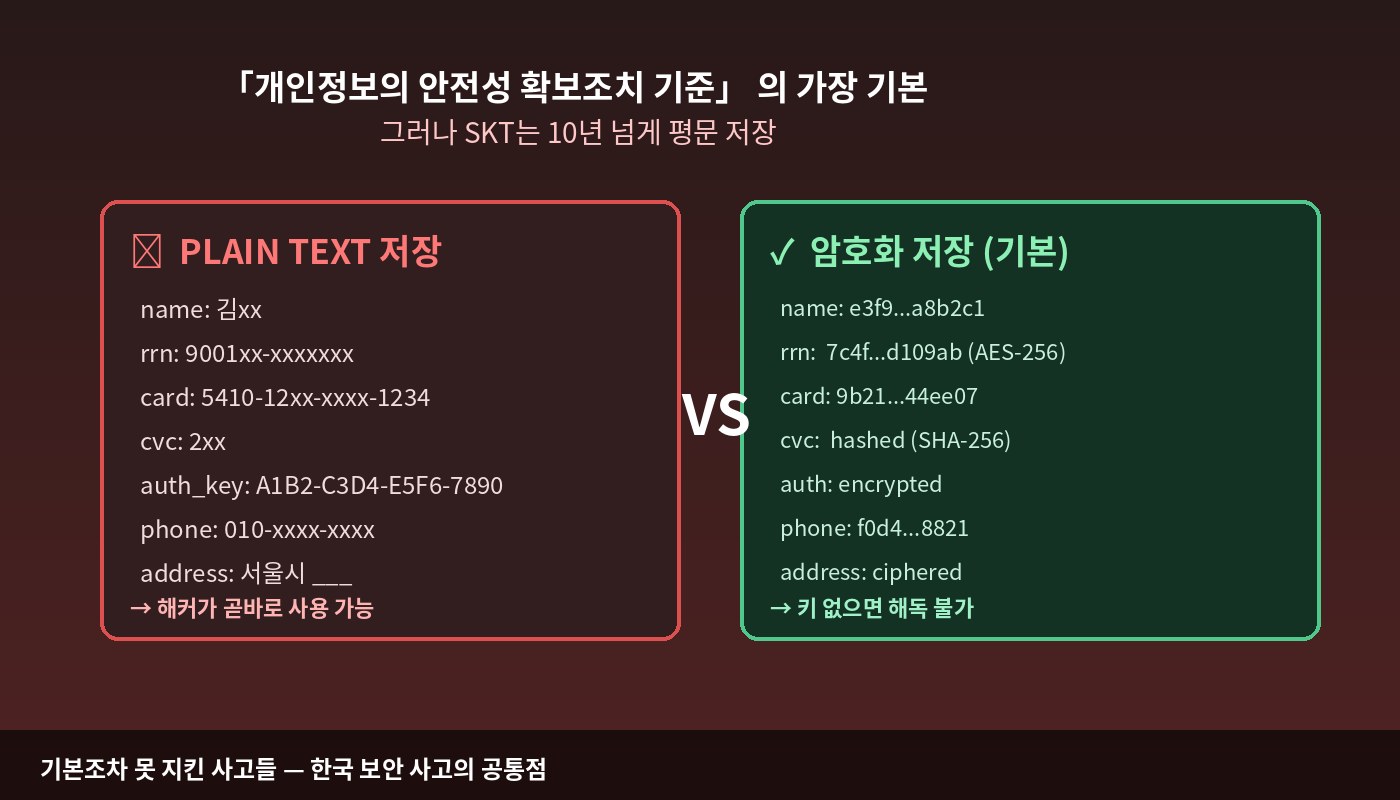

평문 저장과 9년 묵은 패치, 너무 기본적인 실패

기술이 부족해서 뚫린 게 아니다. 기본을 안 지켜서 뚫렸다. SKT는 USIM 인증 키 2,610만 개를 암호화도 없이 평문으로 저장해뒀다. LG유플러스는 2011년부터, KT는 2014년부터 이런 정보를 암호화했지만 SKT만 10년 넘게 방치했다. 해커가 이용한 운영체제 취약점은 2016년에 패치가 배포된 항목이었다. 보안 패치 한 번만 적용했어도 막을 수 있었다.

롯데카드 사고는 더 황당하다. 금융감독원 조사 결과 이번 공격은 오라클 웹로직 서버의 원격 코드 실행 취약점(CVE-2017-10271)을 이용한 것으로 분석됐다. 2017년에 알려진 취약점을 8년간 방치한 결과다. 조사 결과 유출된 개인정보 가운데에는 45만 명의 주민등록번호도 포함됐다. 법적 근거 없이 결제 로그에 주민등록번호 13자리를 통째로 적어두고 암호화도 안 했다. 개인정보보호위원회 고시 ‘개인정보의 안전성 확보조치 기준’이 명시한 기본 원칙을 정면으로 위반한 사례다.

쿠팡은 퇴사자가 가져간 인증키 하나에 무너졌다. 전직 중국 국적 개발자가 퇴사 후에도 삭제되지 않은 인증키를 이용해 147일간 데이터를 무단 수집했다는 의혹이 제기됐다. 이상금융거래탐지시스템(FDS)은 작동하지 않았다. 비정상 규모의 데이터 조회를 5개월간 아무도 알아채지 못했다.

기본만 지켰어도 막을 수 있었던 사고들이 줄을 이었다.

기본만 지켰어도 막을 수 있었던 사고들이 줄을 이었다.

미소스 등장에 격차는 더 벌어진다

이런 상황에서 4월 16일 앤스로픽이 공개한 ‘클로드 미소스’는 보안업계를 긴장시켰다. 미소스는 소스 코드를 읽어 취약점을 찾고, 공격 도구까지 자동으로 만든다. 하루도 안 걸린다. 영국 AI 안전연구소는 미소스가 정찰부터 네트워크 장악까지 32단계 기업 공격 시뮬레이션을 끝까지 완수한 최초의 모델이라고 평가했다. 직전 모델인 클로드 오퍼스 4.6은 평균 16단계에서 멈췄다.

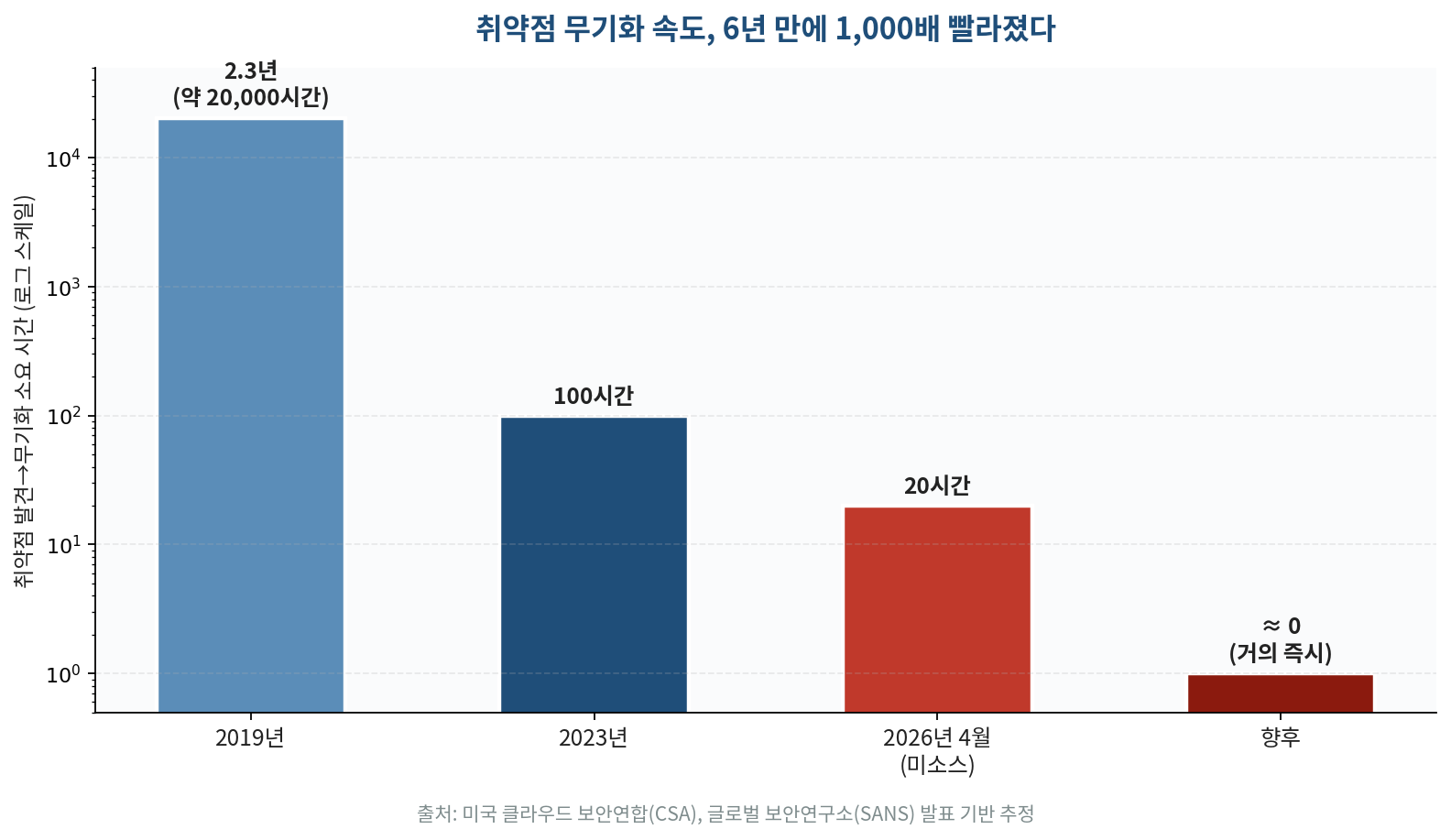

취약점 발견에서 무기화까지 걸리는 시간이 6년 사이 1,000배 빨라졌다.

취약점 발견에서 무기화까지 걸리는 시간이 6년 사이 1,000배 빨라졌다.

미국 클라우드 보안연합(CSA)과 글로벌 보안연구소(SANS)는 취약점 발견 뒤 무기화까지 걸리는 시간이 2019년 2.3년에서 현재 20시간 수준으로 단축됐다고 분석했다. 앞으로 거의 제로에 수렴할 거라는 경고다. 더 무서운 건 확장성이다. 보안 교육을 받지 않은 일반 엔지니어도 프롬프트만 잘 쓰면 미소스를 다룰 수 있다. 앤스로픽 비전문가 직원이 원격 코드 실행 취약점을 찾아달라고 요청한 뒤 이튿날 작동하는 공격 도구를 받았다는 사례까지 공개됐다.

앤스로픽이 공개한 클로드 미소스는 자율 해킹이 가능한 AI 모델이다.

앤스로픽이 공개한 클로드 미소스는 자율 해킹이 가능한 AI 모델이다.

저비용 오픈 웨이트 모델로도 비슷한 분석이 가능하다는 보고가 나왔다. 6~18개월 안에 제2, 제3의 미소스가 등장할 거란 전망이 우세하다. 평문 저장이나 미패치 취약점 같은 기본조차 못 지키는 한국 기업·공공기관 환경에서, 자율 해킹 AI가 본격 보급되면 공격 속도와 방어 속도의 비대칭은 감당하기 어려운 수준이 된다.

문제는 인식이다. 보안은 여전히 비용으로 취급된다. 9년간 방치된 취약점, 평문으로 저장된 인증 키, 퇴사자가 6개월간 보유한 접근 권한 등 첨단 해킹 기술이 아니라 기본을 지키지 않아서 일어난 사고가 대부분이라는 진단이 나올 정도다. 정부는 올해 범정부 정보보호 예산을 4012억 원으로 7.7% 늘렸다. 하지만 예산보다 더 시급한 건 책임 구조의 재설계다. 개인정보위는 미흡 기관에 개선 권고와 이행 점검을 실시하기로 했다. 동시에 페널티 강화와 전문 인력 확보 같은 실효 대책이 필요하다. AI가 보안 구멍을 자동으로 찾아내는 시대다. 더 이상 ‘몰랐다’는 변명이 통하지 않는다. 각 기업과 기관이 보호 기본을 못 지키는 사이, 시민의 주민번호와 카드번호는 이미 다크웹을 떠돌고 있다.